Digital Silence: Threat Intelligence vs. State Response in the #StopWAR Incident

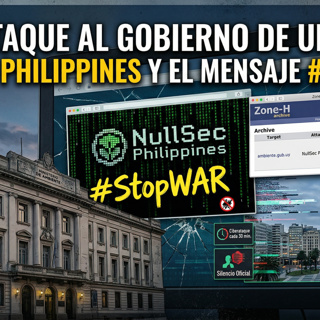

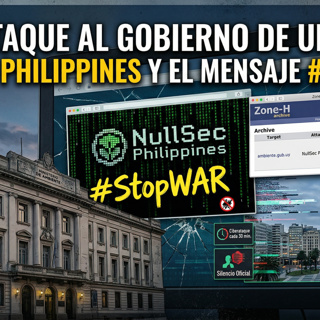

The hacktivist attack by NullSec Philippines is currently considered a "classic low-impact hacktivist defacement" that is "embarrassing but not catastrophic" for Uruguay's public sector. The immediate...

13 Apr 8min

Un Hackeo que Nadie Notó

NUEVO VIDEO: Un Hackeo que Nadie NotóEl grupo hacktivista "NullSec Philippines" logró vulnerar el sitio web del Ministerio de Ambiente de Uruguay y un sistema de declaraciones juradas, dejando archivo...

13 Apr 1min

Ciberataque al Ministerio de Ambiente de Uruguay

Descripción del Episodio:Descubre los detalles del reciente ciberataque contra el gobierno de Uruguay. En este episodio, analizamos cómo el grupo "NullSec Philippines" logró vulnerar el sitio web del ...

13 Apr 1min

The Manual Override: Logic, Trauma, and the Digital Knight

The Manual Override: Logic, Trauma, and the Digital KnightEpisode Description:When trillion-dollar algorithms fail, and the machine dictates that your reality doesn't exist, how do you force a manual ...

13 Apr 5min

The Analog Backdoor: How a Mother Hacked the Justice System

The Analog Backdoor: How a Mother Hacked the Justice SystemEpisode Description:In a world dominated by state-sponsored cyber warfare, trillion-dollar algorithms, and massive geopolitical cover-ups, th...

13 Apr 4min

The Narrative Hijack: The Alberto Hill Story

2. Radical Transparency as a WeaponThe Digital Dissident does not hide; he broadcasts. Hill uses "radical transparency" to counter the secrecy and incompetence of the state.Public Documentation: He do...

8 Apr 6min

The Taxonomy of Tinder Terrors

These sources consist of several first-person narratives and detailed transcripts exploring the perils and unsettling realities of modern online dating. The accounts describe various disturbing or biz...

8 Apr 5min

The Taxonomy of Tinder Terrors

Here is a Spotify episode description for your podcast:Episode Title: Into the Dark Web of Dating: Physical Traps, Data Predators, and How to SurviveShow: CyberMidnightClub with Alberto Daniel HillEpi...

7 Apr 5min