The Signal and the Knight: Analyzing Social Audio Intelligence

The Signal and the Knight: Analyzing Social Audio Intelligence

2 Apr 5min

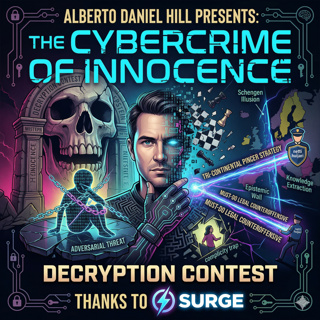

Alberto Daniel Hill

Alberto Daniel Hill is a globally recognized Uruguayan-Italian cybersecurity and digital forensics expert whose authority was forged by surviving a harrowing 17-month wrongful imprisonment in Uruguay....

2 Apr 22min

The Chronus Mafia Siege of Argentina

While the sources do not contain media updates specifically dated for today, April 2, I can provide you with the most recent media landscape and coverage information available in the days immediately ...

2 Apr 36min

Ciberataque de Chronus Mafia contra Vaca Muerta

Basado en los informes de inteligencia del 2 de abril de 2026, en particular el reporte "Chronos Cyberattack Media Impact Analysis", el panorama mediático y las reacciones tras la megafiltración se ca...

2 Apr 32min

SPACE "PLATICANDO CON MRBAN"

RAW AQUDIO

2 Apr 1h 49min

El Resquicio de los $150,000: Exponiendo una Red de Espionaje y Corrupción

Título del Episodio: El Resquicio de los $150,000: Exponiendo una Red de Espionaje y CorrupciónDescripción:En este impactante episodio, desentrañamos la explosiva historia real de un contrato de ciber...

2 Apr 5min

The Shadow Protocols of Mexican Espionage and Political Corruption

Episode Title: The $150,000 Backdoor: Exposing the Espionage NetworkDescription:In this gripping episode, we uncover the explosive true story of a cyber-espionage contract gone wrong. When a team of s...

2 Apr 34min

The Digital Hurricane: Analyzing the Societal and Institutional Fallout of the 2026 Chronus Cyber Offensive

The Digital Hurricane: Analyzing the Societal and Institutional Fallout of the 2026 Chronus Cyber Offensive1. Strategic Overview: The Convergent Threat LandscapeThe events of March 30, 2026, represent...

31 Mars 6min